Tietoturvayhtiö Check Point on jälleen paljastanut yhden uuden mahdollisen turva-aukon Android-käyttöjärjestelmään liittyen. Tällä kertaa käyttöjärjestelmän sovellukset haavoittuvaksi tekevät useiden eri sovellusten puutteellinen tapa käsitellä External Storage -muistiosioon tallennettuja tietoja.

External Storage on muistiosio, joka voi sijaita laitteen sisäisessä muistissa tai muistikortilla, ja joka on jaettu eri sovellusten kesken. Jaettua muistia tarvitaan, jotta sovellukset voivat jakaa tietoja toistensa kanssa tai jotta ne esimerkiksi pääsevät käsiksi laitteeseen tallennettuihin mediatiedostoihin, kuten kuviin ja videoihin.

Ongelmaksi jaettu muistiosio muodostuu, koska Check Point havaitsi, etteivät monet sovellukset käytä ja käsittele External Storage -tietoja asianmukaisella tavalla. Sovellusten tulisi varmistaa käsiteltävät tiedot, joita ladataan External Storage -muistialueelta, pidättäytyä tallentamasta sinne suoritettavia ohjelmatiedostoja sekä varmistaa tallennettujen tiedostojen oikeellisuus digitaalisella allekirjoituksella ja kryptografisella varmistuksella ennen tietojen käyttöä.

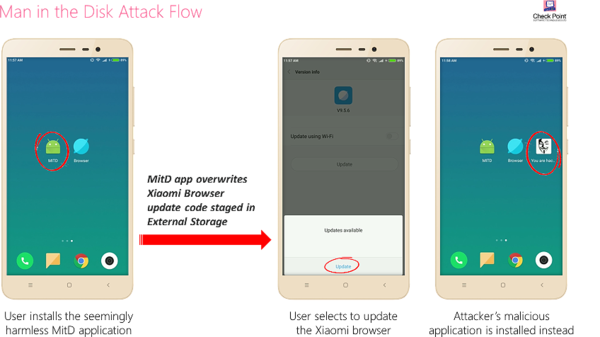

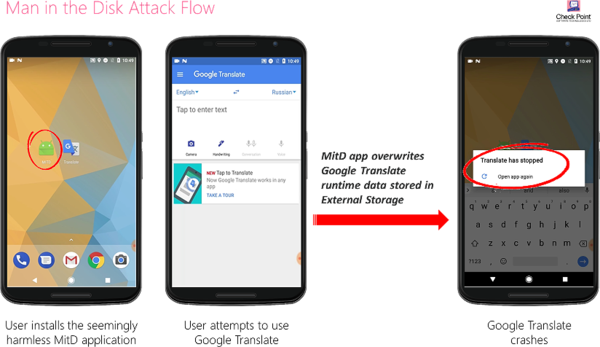

Koska sovellukset eivät useinkaan noudata edellä mainittuja asiallisia tietoturvakäytäntöjä, avaa tämä External Storagen alttiiksi erilaisille hyökkäyksille. Hyökkääjä voi esimerkiksi ensin houkutella käyttäjän asentamaan jonkin harmittomalta vaikuttavan sovelluksen, joka kuitenkin myös pyytää oikeudet muistin käyttämiseen. Tämän jälkeen tämän sovelluksen kautta voidaan seurata myös muuta External Storage -muistiosion käyttöä muiden sovellusten toimesta ja iskeä, kun tietojen käsittelekäytännössä ilmenee puutteita.

Check Pointin tutkimuksissa esimerkiksi Google Translate, Yandex Translate ja Google Voice Typing -sovellukset eivät varmistaneet External Storagesta ladattuja tietoja. Näin tutkijat korruptoivat osan tiedostoista johtaen onnistuneesti näiden sovellusten kaatumiseen.

Älypuhelinvalmistaja Xiaomin Browser-selainsovelluksen puolestaan todettiin käyttävän External Storagea välitallennuspaikkana sovelluspäivitysten yhteydessä. Check Pointin tiimi onnistui hyökkäyksessä, jossa päivityskoodi korvattiin toisella, johtaen päivityksen sijaan toisen sovelluksen asentamiseen laitteeseen.

Googlen Check Point kertoo jo korjanneen paljastuneet ongelmat omista sovelluksistaan tiedoksiannon jälkeen. Muut sovellusten kehittäjät työstävät myös omia korjauksiaan, mutta mielenkiintoisesti Xiaomi päätti Check Pointin mukaan, ettei se aio tehdä asialle toistaiseksi mitään.

Check Point korostaa testanneensa vain pienen määrän sovelluksia, ja heikkojen käytäntöjen yleisyyden jo näissä kertovan ongelman koskevan todennäköisesti erittäin laajasti eri Android-sovelluksia.